Eine funktionierende WLAN-Verbindung ist aus unserer heutigen vernetzten sowie digitalen Welt nicht mehr wegzudenken! Ob zu Hause, im Büro oder unterwegs – der Zugang zum Internet ist zu einem grundlegenden Bedürfnis geworden. Insbesondere Technologien wie das Internet der Dinge basieren auf WLAN, da es als drahtlose Kommunikationstechnologie die Grundlage für die Vernetzung und Interaktion verschiedener IoT-Geräte bildet.

Eine fortschrittliche WLAN-Technologie, die unter anderem an der dualen Hochschule in Karlsruhe zum Einsatz kommt, ist 802.1x Enterprise. Doch für viele kann die Einrichtung einer Verbindung zu einem 802.1x Enterprise WLAN eine Herausforderung darstellen, insbesondere wenn man spezifische Geräte wie den Raspberry Pi verwendet. Demnach konzentriert sich dieser Blog-Beitrag darauf, wie man den Raspberry Pi erfolgreich in ein 802.1x Enterprise WLAN integriert. Es wird Schritt für Schritt erklärt, wie auch du das volle Potenzial deines Raspberry Pi entfesseln kannst, um nahtlos in die Welt des 802.1x Enterprise WLAN einzutauchen.

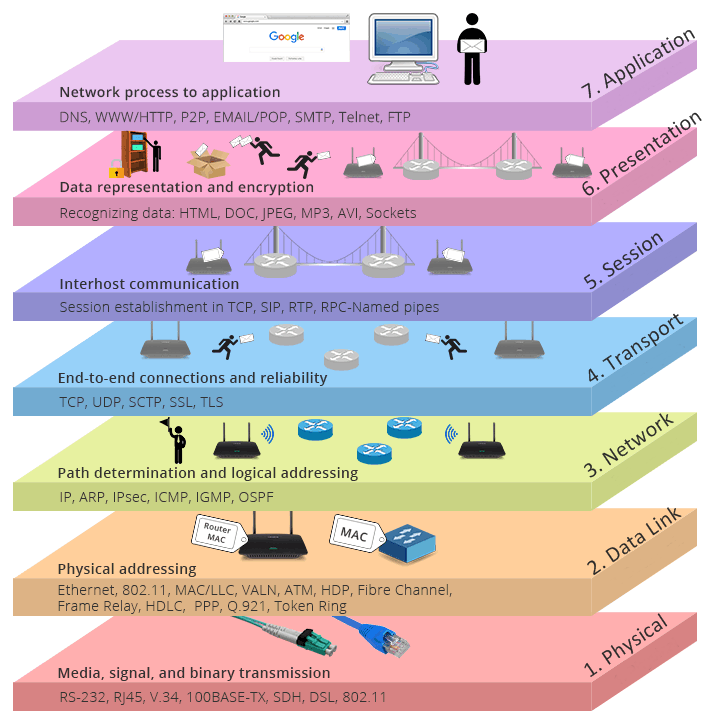

Doch vorerst, wollen wir euch noch ein wenig erklären, was der Standard 802.1X überhaupt ist und wie dieser in den Grundzügen funktioniert. Grundsätzlich wurden der Standard 802.1X im Jahr 2001 vom renommierten Institute of Electrical and Electronics Engineers (IEEE) ins Leben gerufen. Dieser Meilenstein dient als Eckpfeiler für die sichere Authentifizierung und Autorisierung in lokalen Netzwerken und agiert auf der zweiten OSI-Schicht, als wacher Hüter des Zugangs.

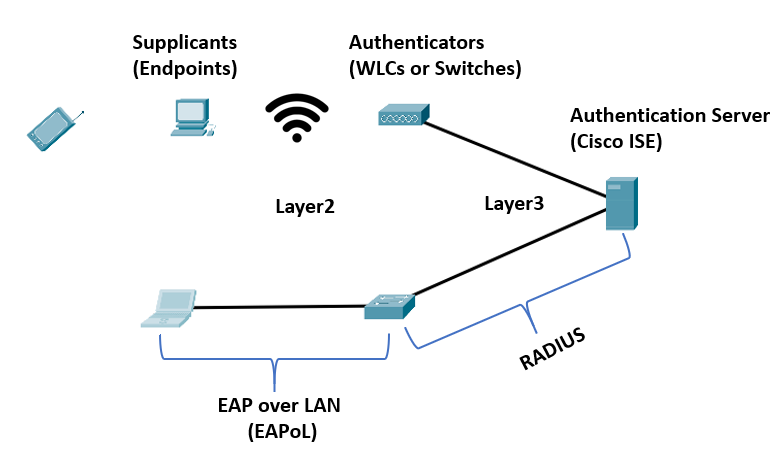

Doch 802.1X ist mehr als nur ein Name. Ob es sich um physische Netzwerkports kabelbasierter LANs, die Weiten drahtloser WLANs oder die Vielfalt der VLANs handelt – 802.1X gewährleistet vertrauliche Kommunikation und gewährt nur denjenigen den Zugriff, die eine entsprechende Prüfung bestehen. Diese Prüfung wird von einer dreiteiligen Gruppe abgehalten: dem Supplicant, dem Authenticator und dem Authentication Server.

Der Supplicant ist dein treues Gerät, wie beispielsweise ein Laptop, das den Wunsch hat, mit dem Netzwerk verbunden zu werden. Aber der Supplicant ist nicht allein. Er wird von einer Software unterstützt, die seine Identität bestätigt und Zugangsdaten bereitstellt.

Der Authenticator ist wie der Sicherheitsbeamte an einem Tor zum geschützten Netzwerk. Er fungiert als Bindeglied zwischen dem Supplicant und dem Netzwerk und verantwortet die Authentifizierung. Das Extensible Authentication Protocol (EAP) fungiert an dieser Stelle zur Zugriffskontrolle in WLANs. Durch die Aktivierung des konkret eingesetzten Authentifizierungsmechanismus in der Authentifizierungsphase ermöglicht das Protokoll die Einbindung von Authentifizierungs-Servern. Möchte sich der Supplicant somit bei einer Authentifizierungsstelle zur Authentifizierung anmelden, gibt der Authenticator die Authentifizierungsnachrichten vom Supplicant an den Authentifizierungs-Server weiter. Folglich kann der Authenticator Angaben, wie zum Beispiel Passwörter oder Identitäten mittels des Challenge-Response-Verfahren fordern. Basierenden darauf wird der Datenverkehr zwischen den beiden blockiert oder zugelassen. Ein Ethernet-Switch oder ein drahtloser Zugriffspunkt sind Beispiele für solche Authenticatoren.

Der Authentication Server ist der Hüter des Zutritts. Er ist ein vertrauenswürdiger Server, der Anfragen für Netzwerkzugang entgegennimmt und darauf reagiert. Durch das Client-Server Protokoll Remote Authentication Dial-In User Service (RADIUS), wird entsprechende Authentifizierung, Autorisierung und Accouting von Benutzern bei Einwahlverbindungen in Computernetzwerken sichergestellt. Grundsätzlich wenden sich an den zentralen Authentifizierungsserver Services für die Authentifizierung von Clients in einem physischen oder virtuellen Netzwerk (VPN). Als Authentifizierung gilt in diesem Zusammenhang die gemäße Überprüfung von Benutzername sowie Kennwort. Zudem werden Parameter zur Verbindung bereitgestellt, wobei der RADIUS-Server dann auf eigenen Konfigurationsdateien, eigenen Konfigurationsdatenbanken oder eigenermittelte Anfragen an weitere Datenbanken anfragt. Diese Datenbanken oder Verzeichnisse enthalten die gespeicherten Benutzernamen sowie Kennwörter. Sind die Zugangsdaten somit überprüft, kann der Authentication Server dem Authenticator grünes Licht, wenn der Supplicant berechtigt ist. Der Server kann auch spezifische Einstellungen für die Verbindung des Supplicants festlegen.

802.1X besitzt somit verschiedene Fähigkeiten, wie auch Bandbreiten zuzuweisen, die Nutzung des Netzwerks zu überwachen und sogar Rechnungen zu erstellen. Ein wahres Allround-Talent, das die Welt des WLANs revolutioniert. Manchmal trägt es auch den Namen WPA-Enterprise oder auch WPA2/802.1X und hebt sich von der herkömmlichen WLAN-WPA-Authentifizierung ab, da es keine gemeinsamen Schlüssel oder halbherzigen Zugänge mehr gibt! Stattdessen bietet es die Möglichkeit, jedem Client individuelle Zugangsdaten zu gewähren.

Doch nun genug zur Historie von 802.1X und hin zu der Lösung unseres Problems mit den Raspberry Pis! Denn wenn du versuchst, dich in die unendlichen Weiten eines 802.1x WiFi mit WPA Enterprise zu verbinden, magst du zunächst enttäuscht sein. Der glanzlose WiFi-Zugangspunkt auf dem Raspberry Pi ist grau wie der Himmel an einem regnerischen Tag. Das liegt daran, dass der Raspberry Pi den einfachen Netzwerkdienst auf der GUI verwendet, der zunächst kein 802.1X WLAN unterstützt. Doch wenn du unsere neun Schritte befolgst, gelingt auch dir die Verbindung zum 802.1x Enterprise WLAN.

Schritt 1: Schließe den Raspberry Pi an einen externen Monitor an.

Schritt 2: Melde dich an, sodass die grafische Linux-Benutzeroberfläche erscheint.

Schritt 3: Öffne das Terminal.

Schritt 4: Installiere den Linux Netwerk-Manager mit der folgenden Codezeile:

sudo apt install network-manager network-manager-gnome

Schritt 5: Deaktiviere DHCP, da DHCP nicht mit dem Netzwerkmanager funktioniert:

sudo systemctl disable --now dhcpcd

Schritt 6: Netzwerk-Manager Service aktivieren:

sudo systemctl enable --now NetworkManager

Schritt 7: Das Gerät neu starten:

sudo reboot

Schritt 8: Klicke auf das Netzwerk-Symbol in der Menüleiste und klicke auf den nun erstrahlten Netzwerk-Namen.

Schritt 9: Gib deine Anmelde-Informationen ein und deaktiviere die Zertifikate.

Username: nachname.vorname@dh-karlsruhe.de

Passwort: Euer globales Passwort

Nun bist du bereit, die Welt des 802.1x Enterprise WLAN mit dem Raspberry Pi zu erkunden. Öffne die Tore des Wissens, durchstreife die Weiten des Internets und lass deine kreativen Träume Wirklichkeit werden. Verbinde dich, erforsche und erobere neue Horizonte.

Wir hoffen, dass euch der Blogbeitrag nun dabei geholfen hat, die Besonderheiten von 802.1x Enterprise WLAN zu verstehen und es euch trotz der Eigenheiten gelingt, euch mit dem WLAN an der DHBW zu verbinden.

Ad Astra!

Interessanter Post. Ein paar kleine Anmerkungen zur Anleitung am Ende:

Schritt 5: Die Beschreibung ist etwas ungenau. DHCP funktioniert schon mit dem Network Manager. Sonst bekäme der Pi nach der Anmeldung am WLAN ja gar keine IPv4-Adresse automatisch zugewiesen. Jedoch wird das Verfahren vom Network Manager intern abgewickelt, weshalb der voreingestellte DHCP Daemon deaktiviert werden muss, damit nicht der eine eine Einstellung am WLAN-Interface vornimmt, die der andere kurz darauf wieder ändert.

Schritt 7: Ein Reboot ist nicht zwingend notwendig, da der Network Manager durch den vorherigen Befehl direkt gestartet wird. Jedoch muss man sich einmal aus der Desktop-Umgebung ausloggen, damit das Tray Icon merkt, dass es den Network Manager verwenden kann.

Sonst, wie gesagt, aber ein guter Blog Post. 🙂